TL;DR

Duplicati sichert Ihre Daten automatisiert im Hintergrund und verschlüsselt jedes Backup standardmäßig mit AES-256. Die quelloffene Software läuft auf Windows, Linux und macOS, überträgt Sicherungen per FTP, SSH, WebDAV oder direkt in Cloud-Speicher wie Amazon S3 und Microsoft OneDrive, und begrenzt dabei auf Wunsch die genutzte Bandbreite. Duplicati arbeitet ausschließlich mit inkrementellen Backups: Nach einem initialen Vollbackup speichert jede Folgesicherung nur noch die Änderungen zur vorherigen - das spart Speicherplatz, erfordert aber bei der Wiederherstellung die vollständige Sicherungskette.

Diese Zusammenfassung wurde KI-gestützt erstellt (EU AI Act Art. 52).

Inhaltsverzeichnis (4 Abschnitte)

Es gibt zwei Arten von Menschen: Die, die Backups durchführen und die, die Backups durchführen werden - So jedenfalls ein Spruch in der IT. Denn es ist nur eine Frage der Zeit, bis eine Festplatte den Geist aufgibt oder Daten anderweitig verloren gehen. Festplatten haben wie jeder Datenträger eine begrenzte Lebensdauer und habe selten die Eigenschaft, ihr eigenes Lebensende voraussehen zu können. Das Sicherungstool Duplicati bietet hier eine Lösung, die im Hintergrund automatisiert Backups durchführt, jedenfalls bei korrekter Konfiguration.

Die verschiedenen Datensicherungsmethoden

Grundsätzlich können zwischen drei verschiedenen Datensicherungsmethoden unterschieden werden, die teils auch von Duplicati unterstützt werden:

- Das Vollbackup

- Das differenzielle Backup

- Das inkrementelle Backup

Das Vollbackup sichert pro Durchlauf alle zu sichernden Dateien und speichert sie auf dem Sicherungsdatenträger. Dadurch, dass jeder Durchlauf eine komplette Sicherung darstellt und alle Dateien neu gespeichert werden, wird enorm viel Speicherplatz benötigt, der größte Nachteil eines Vollbackups. Wenn 1 TB an Datenmenge gesichert wird, so benötigt jede Sicherung diesen Terabyte Platz. Gleichzeitig ist die Handhabung eines Vollbackups recht einfach, da nur eine Datei für die Wiederherstellung benötigt wird. Angenommen, ein Backup wird täglich erstellt und das schon angelegte Backup vom Anfang der Woche wird beschädigt, so ist eine Wiederherstellung der darauffolgenden Sicherungen vom Ende der Woche immer noch problemlos möglich. Die Sicherungen können komplett unabhängig voneinander wiederhergestellt werden.

Bei einem differenziellen Backup wird zuerst ein Vollbackup erstellt. Darauffolgende Backups sichern nur noch die Dateien, die sich seit dem letzten Vollbackup geändert haben. Das differenzielle Backup benötigt pro Sicherung weniger Speicherplatz als ein Vollbackup, ist aber langsamer in der Wiederherstellung. Zusätzlich verliert man hier den Vorteil, dass nur eine Datei zur Wiederherstellung benötigt wird. Zur Wiederherstellung muss erst das letzte Vollbackup und dann das differenzielle Backup des Tages wiederhergestellt werden, zu dem zurückgekehrt werden will. Insgesamt werden also zwei Wiederherstellungsdateien benötigt. Diese Methode wird nicht von Duplicati unterstützt.

Ein inkrementelles Backup ist dem differenziellen sehr ähnlich, jedoch speichert es nicht pro Sicherung die Änderungen zwischen dem letzten Vollbackup, sondern die der letzten Sicherung. Somit baut ein inkrementelles Backup eine lange Kette von Sicherungen auf, die immer auf der vorherigen Sicherung basieren, angefangen mit einem Vollbackup. Der Vorteil ist hier die Schnelligkeit der Datensicherung, gleichzeitig ist die Wiederherstellung die aufwendigste unter diesen Sicherungsmethoden. Für eine Wiederherstellung muss die ganze Kette an Dateien wiederhergestellt werden. Die Software Duplicati, mit der wir uns gleich eingehender beschäftigen, ist auf inkrementelle Backups ausgelegt.

Die Funktionen von Duplicati

Duplicati ist eine quelloffene Sicherungssoftware für Windows, Linux oder Mac OS. Sie läuft im Hintergrund und kann nach Zeitplan oder auf manuellem Befehl hin Sicherungen erstellen. Für die Zielsysteme der Sicherungen unterstützt Duplicati von Haus aus sehr viele Protokolle. Es kann u. a. über FTP, SSH oder WebDAV mit den Zielsystemen sprechen und besitzt eine Integration für Amazon S3 und Microsoft OneDrive. Dabei verschlüsselt Duplicati die Sicherungen standardmäßig mit AES-256 und kommt mit nützlichen Funktionen wie eine Bandbreitenlimitierung der Sicherungen. Falls Sicherungen über das Netzwerk übertragen werden, wird es entsprechend weniger belastet. Die Sicherungen von Duplicati sind stets inkrementelle Backups. Wie oben erklärt, wird hierbei am Anfang ein Vollbackup angelegt und dann pro Sicherung nur noch die Änderungen gesicherten.

Duplicati einrichten

Die Einrichtung von Duplicati ist vergleichsweise einfach. Wir beschreiben sie hier anhand einer erstmaligen Einrichtung einer automatischen Sicherung. Nachdem man Duplicati von der offiziellen Website gedownloaded und installiert hat, startet sich der Dienst automatisch und ein Webinterface erscheint. Um eine neue Sicherung anzulegen, wählt man links den Reiter “Add backup” aus.

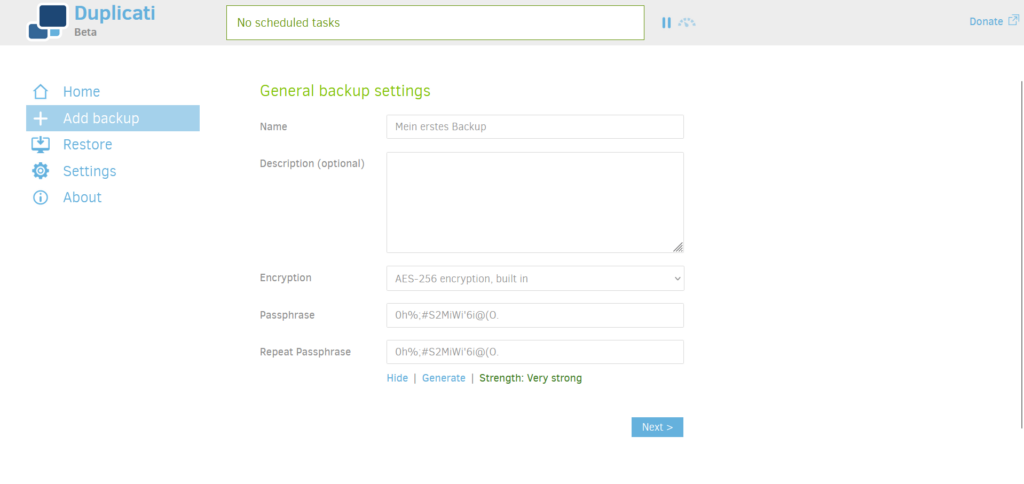

Die Einstellungen zur Sicherungsverschlüsselung

Die Einstellungen zur Sicherungsverschlüsselung

Wie oben gezeigt kann man das Backup benennen, die Verschlüsselung auswählen und das Passwort zur Entschlüsselung der Sicherung festlegen. Solange es keine Gründe für eine Änderung gibt, sollte der standardmäßig von Duplicati ausgewählte Verschlüsselungsalgorithmus AES-256 beibehalten werden. Das zu wählende Passwort sollte zufällig generiert sein. Duplicati bietet hier einen eigenen Generator an, ansonsten kann auch ein Passwortmanager zur Generierung benutzt werden. In unserem Blog haben wir uns den Passwortmanager KeePassXC genauer angeschaut.

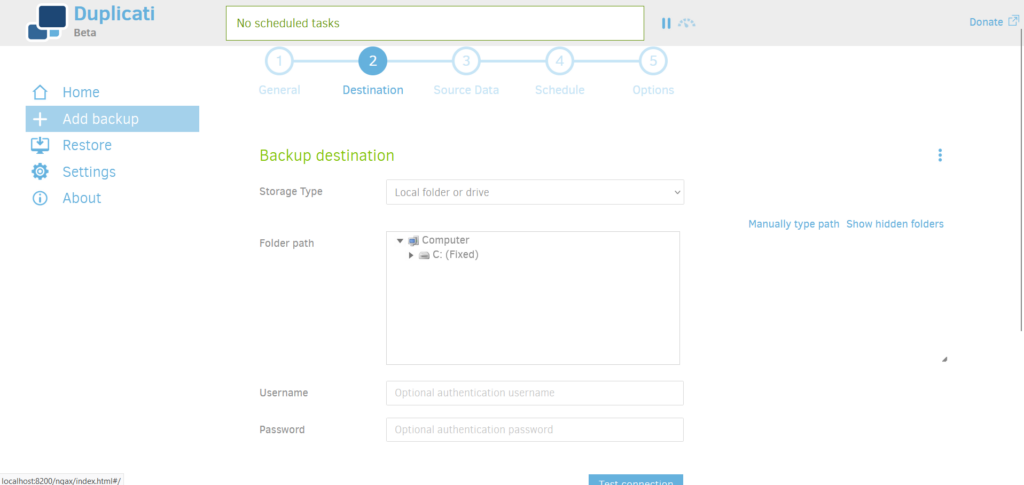

Hat man sein Passwort gewählt, wählt man den Zielort aus, an dem die Sicherung hinterlegt werden soll. Duplicati unterstützt hier lokale Sicherungsorte als auch Protokolle wie FTP und ermöglicht es so, Sicherungen auf einen Server hochzuladen.

Die Auswahl des Sicherungsziels im Webinterface

Die Auswahl des Sicherungsziels im Webinterface

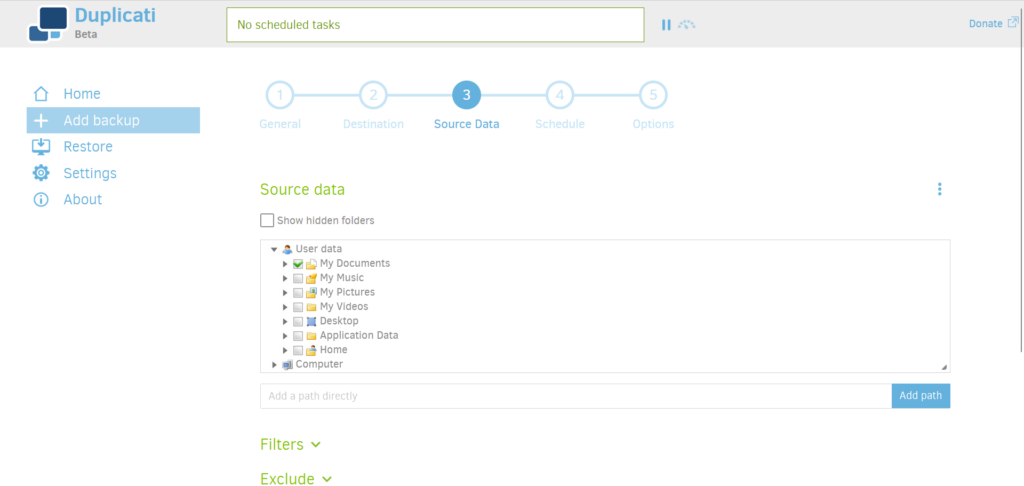

Wurde der Zielort ausgewählt, wird festgelegt, welche Daten gesichert werden sollen. Ordner können hier komplett ausgewählt werden, aber auch einzelne Dateien von der Sicherung ausgeschlossen werden.

Die Auswahl der zu sichernden Orte

Die Auswahl der zu sichernden Orte

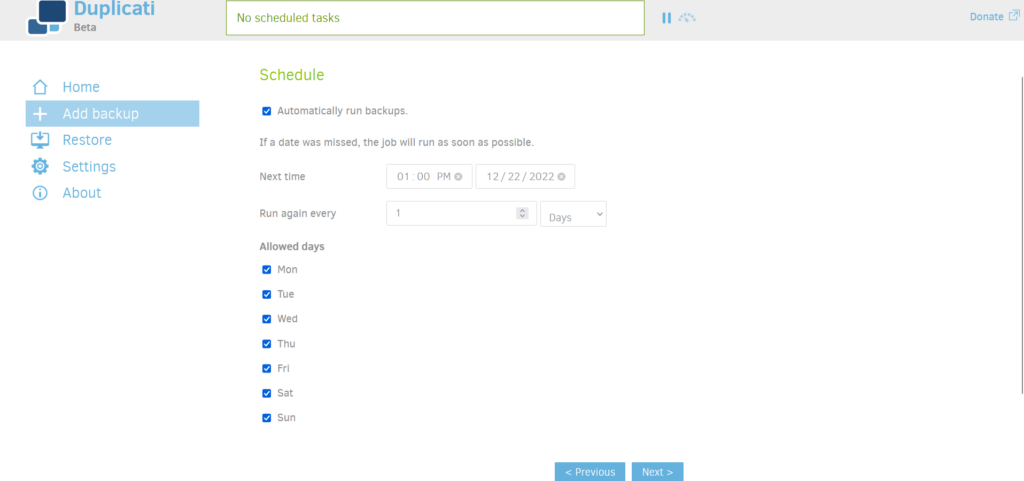

Auf der vorletzten Seite fragt uns Duplicati, in welchem Rhythmus wir die Sicherung anlegen möchten und ob sie automatisiert gestartet werden soll. Möchte man die Sicherung manuell starten, muss man hier den automatischen Start deaktivieren. Ansonsten empfiehlt es sich, die automatische Sicherung beizubehalten.

Auf der folgenden Seite kann einstellen, wie mit den schon vorhandenen Sicherungen zu verfahren ist und ob jede Sicherung behalten werden soll oder die letzten Tage oder eine Maximalanzahl von Sicherungen zu speichern ist.

Fazit

Mit den oben genannten Schritten kann man sich schnell eine Sicherung anlegen. Duplicati ist ein extrem hilfreiches Tool, wenn man es einmal korrekt konfiguriert hat. Durch seine inkrementellen Backups die im Hintergrund laufen, kann es dem Nutzenden viel Arbeit abnehmen und spart viele Nerven. Mit seiner breiten Palette an unterstützten Protokollen ist es möglich, mehrere Backups auf verschiedenen Zielorten zu sichern, womit Sicherungen auf FTP-Servern und Clouds möglich werden. Empfehlenswert ist es, die Sicherungen auf einem anderen physischen Laufwerk zu speichern als die zu sichernden Daten. Durch die Verschlüsselung werden die Sicherungen angemessen geschützt und verhindern einen Zugriff von Dritten. Wer also noch einen verspäteten Neujahrsvorsatz sucht: Wie wäre es mit regelmäßigen Backups?

Nächster Schritt

Unsere zertifizierten Sicherheitsexperten beraten Sie zu den Themen aus diesem Artikel — unverbindlich und kostenlos.

Kostenlos · 30 Minuten · Unverbindlich